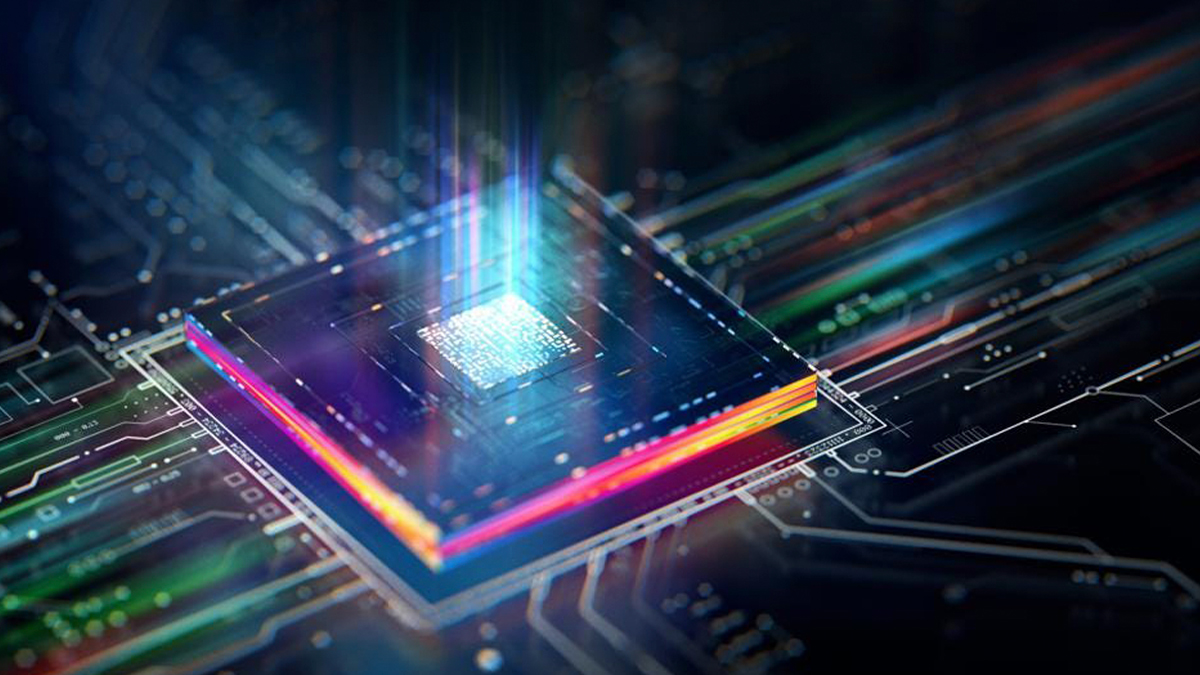

A estas alturas, muchos de ustedes habrán oído hablar de una nueva forma de computación llamada cuántica que tiene el potencial de convertirse en una herramienta asombrosamente poderosa. Aunque los ordenadores cuánticos prometen grandes cosas para la humanidad, estos ordenadores también tienen el potencial de convertirse en armas.

Ordenadores cuánticos: lo bueno y lo malo

Al igual que otros avances tecnológicos históricos, los ordenadores cuánticos tienen el potencial de cambiar nuestra forma de ver y actuar en este mundo. Utilizando propiedades subatómicas, los ordenadores cuánticos funcionan de forma diferente a los ordenadores estándar que utilizamos hoy en día. Estas propiedades, como la superposición y el entrelazamiento, permiten a los ordenadores cuánticos realizar fácilmente cálculos sobre problemas con una gran cantidad de variables que, de otro modo, aplastarían a nuestros ordenadores estándar (clásicos).

Las aplicaciones en genómica, ciencia y química de materiales, aprendizaje automático, diseño aeronáutico, predicción meteorológica y optimización logística son todas ellas sólidas candidatas para la cuántica.

Por desgracia, debido a estas mismas propiedades subatómicas especiales, los ordenadores cuánticos son excepcionalmente buenos para romper la ciberseguridad existente que el mundo utiliza hoy en día. En resumen, los ordenadores cuánticos pueden amenazar nuestros datos y nuestra privacidad hasta el punto de que esto forzará el mayor ciclo de actualización tecnológica de la historia de la informática.

Casi toda la criptografía de clave pública (también llamada PKI por infraestructura de clave pública) que utilizamos en el mundo para asegurar Internet necesita actualizarse a algoritmos seguros para los ordenadores cuánticos.

Aunque los ordenadores cuánticos no son lo suficientemente potentes hoy en día para descifrar la PKI, se están haciendo enormes progresos a nivel mundial con ordenadores cuánticos que avanzan hacia un acontecimiento llamado «día Q», que denota cuándo habrá un ordenador cuántico criptográficamente relevante (CRQC) lo suficientemente potente como para romper nuestro cifrado actual.

Nadie sabe cuándo estará en línea esa máquina, pero basándome en mi experiencia en la industria, algunos estiman que será dentro de cinco a diez años.

La amenaza cuántica y los globos sonda

Según el Departamento de Estado, el globo de vigilancia que fue derribado frente a la costa de Carolina del Sur en febrero era capaz de escuchar las comunicaciones, recopilar datos y reenviarlos a un satélite donde irán a parar a servidores en China. El problema es que, aunque los datos robados por los globos no pueden descifrarse hoy en día, cuando China construya un potente ordenador cuántico, esos datos podrían descifrarse y revelarse.

Si los datos robados por el globo estuvieran cifrados con ciberseguridad post-cuántica, no podrían descifrarse con ordenadores clásicos o cuánticos. Por lo tanto, deberíamos actualizarnos a la ciberseguridad post-cuántica lo antes posible para que los datos robados hoy sigan siendo privados durante el mayor tiempo posible.

China cuenta con el mayor presupuesto nacional para tecnologías cuánticas, estimado en más de 15.000 millones de dólares. De hecho, se han publicado múltiples libros blancos procedentes de China, incluido este último, que hablan de ser capaces de romper la PKI (descifrar el RSA 2048) antes y de forma más eficiente de lo que muchos piensan.

En Davos en 2020, el consejero delegado de Google, Sundar Pichai, advirtió de que los ordenadores cuánticos serán capaces de romper el cifrado dentro de cinco años.

No nos quedamos quietos

Nuestro gobierno federal es consciente del riesgo cuántico que corren los datos cifrados con nuestra PKI estándar. En diciembre de 2022, el presidente Biden firmó la ley HR 7535, que ahora obliga a todas las agencias federales a empezar a actualizarse a la ciberseguridad post-cuántica.

He aquí algunos pasos que los líderes empresariales y gubernamentales pueden dar para navegar con éxito en este proceso.

- Los líderes deben informarse sobre la computación cuántica y entender por qué los ordenadores cuánticos son una amenaza, y luego recopilar información sobre las estrategias para actualizarse a la PQC con el fin de educar al resto de la organización.

- Socialice la idea de la ciberseguridad post-cuántica en toda la organización.

- Evalúe la ciberseguridad empresarial existente y busque las áreas en las que los datos son más vulnerables a la cuántica y en las que los datos a proteger son de mayor valor.

- Debe implementarse una criptografía segura para la cuántica al tiempo que se comprueban los puntos débiles, las vulnerabilidades y las puertas traseras que podría explotar un ordenador cuántico.

- Para ser verdaderamente resistente a la tecnología cuántica, el PQC debe aplicarse a todas las comunicaciones y datos de la empresa.

- Busque soluciones de PQC que sean compatibles con versiones anteriores y puedan integrarse fácilmente con los sistemas existentes.

- Busque soluciones que puedan desplegarse fácil y rápidamente en múltiples puntos finales con gestión de políticas para garantizar la administración de PQC en miles, decenas de miles o incluso millones de dispositivos.

- Busque soluciones de PQC que admitan implementaciones en nubes públicas, nubes privadas y redes privadas.

Los pasos anteriores son sólo el principio de lo que un líder debe pensar cuando se actualiza a PQC. Hay docenas de estrategias más y cientos de tácticas que deberían tenerse en cuenta. Al aplicar algoritmos cuánticos a las comunicaciones y los datos, las posibilidades de que esos datos sean descifrados por un ordenador cuántico se minimizan significativamente.

El mayor problema es que cuando se produzcan ataques cuánticos, serán difíciles de distinguir de los ataques estándar. Necesitamos PQC para protegernos tanto de los ataques clásicos de hoy como de los cuánticos de mañana.