En una era donde las ciberamenazas evolucionan a un ritmo sin precedentes, los métodos de seguridad tradicionales tienen dificultades para mantenerse al día. Las contraseñas por sí solas ya no son suficientes, e incluso la autenticación de dos factores (2FA) puede ser burlada por atacantes sofisticados. Llega la Autenticación Basada en Riesgos (RBA) , un enfoque dinámico e inteligente de autenticación que se adapta al comportamiento del usuario y a los niveles de riesgo en tiempo real. A medida que las instituciones financieras, las plataformas de comercio electrónico y las empresas se esfuerzan por equilibrar la seguridad con la experiencia del usuario, la RBA se está consolidando rápidamente como una herramienta crucial en la lucha contra las ciberamenazas.

¿Qué es la autenticación basada en riesgos?

La autenticación basada en riesgos es un marco de seguridad adaptativo que evalúa el nivel de riesgo de un intento de inicio de sesión o una transacción en función de múltiples factores contextuales. En lugar de tratar todas las solicitudes de autenticación por igual, la autenticación basada en riesgos (RBA) ajusta dinámicamente las medidas de seguridad en función del nivel de amenaza percibido. Esto significa que un inicio de sesión rutinario desde un dispositivo conocido en una ubicación conocida podría requerir solo una contraseña, mientras que un intento desde un dispositivo desconocido en un país extranjero podría activar pasos de autenticación adicionales, como la verificación biométrica o el uso de contraseñas de un solo uso.

Cómo funciona el RBA

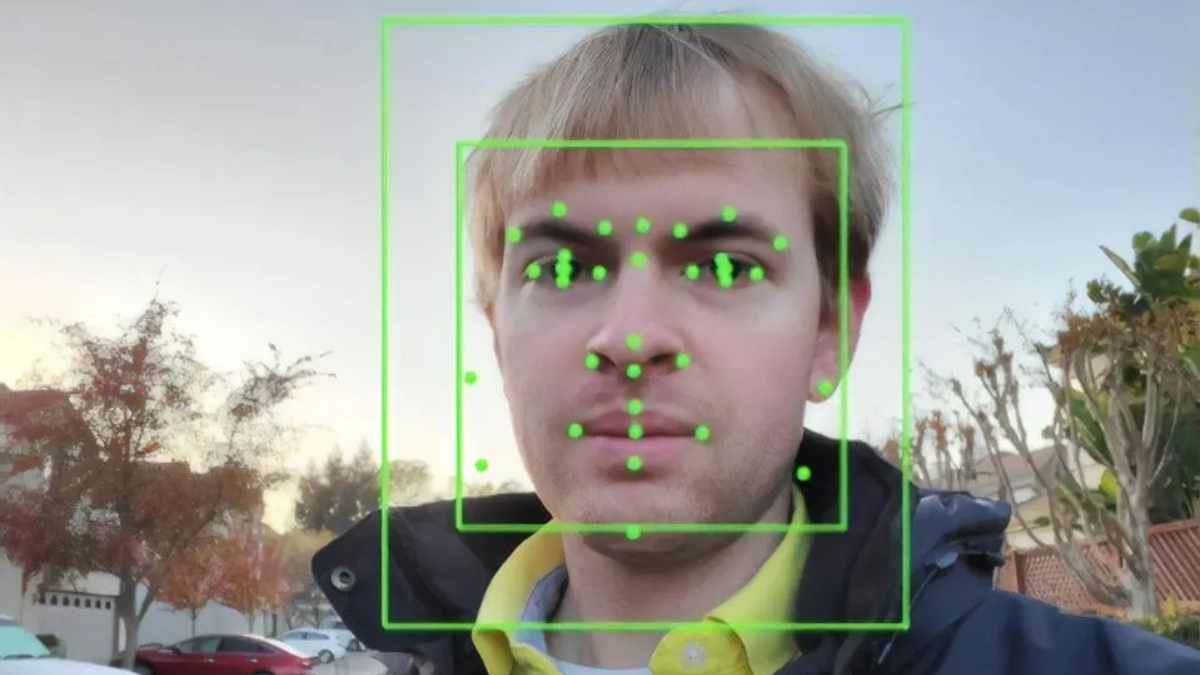

RBA utiliza una combinación de puntos de datos y algoritmos de aprendizaje automático para determinar la legitimidad de un intento de inicio de sesión. Algunos de los factores clave evaluados en un sistema RBA incluyen:

- Comportamiento del usuario: patrones de inicio de sesión históricos, como los horarios y lugares típicos en los que un usuario accede a su cuenta.

- Reconocimiento de dispositivo: si el intento de inicio de sesión proviene de un dispositivo usado anteriormente o confiable.

- Geolocalización y dirección IP: Identificar si el intento de acceso proviene de una ubicación común o inusual.

- Atributos de red: evaluar si la solicitud se origina en una red pública, privada o basada en VPN.

- Contexto de la transacción: evaluar la naturaleza de la acción que se está realizando, como una transacción financiera de alto valor versus un simple inicio de sesión en una cuenta.

- Detección de actividad anómala: identificación de intentos de inicio de sesión rápidos desde múltiples ubicaciones u otros comportamientos sospechosos.

En función de estos factores, el sistema asigna una puntuación de riesgo a cada intento de autenticación. Si la puntuación es baja, el usuario puede obtener acceso sin problemas. Si la puntuación es alta, se activan medidas de autenticación adicionales, como la autenticación multifactor (MFA), la verificación biométrica o las preguntas de seguridad.

Los beneficios de la autenticación basada en riesgos

1. Mayor seguridad sin comprometer la experiencia del usuario

Uno de los mayores desafíos en ciberseguridad es equilibrar una protección robusta con una experiencia de usuario fluida. RBA logra este equilibrio aplicando medidas de autenticación rigurosas solo cuando es necesario, lo que reduce las interrupciones innecesarias para los usuarios legítimos y frustra a los posibles atacantes.

2. Reducción de la apropiación de cuentas y el fraude

Los ciberdelincuentes suelen aprovecharse de credenciales robadas para obtener acceso no autorizado a las cuentas. RBA minimiza este riesgo al detectar anomalías que podrían indicar robo de credenciales, ataques de phishing o intentos de inicio de sesión por fuerza bruta. Incluso si un atacante posee la contraseña de un usuario, un comportamiento de inicio de sesión inusual activará pasos de autenticación adicionales, lo que dificulta considerablemente el acceso no autorizado.

3. Seguridad adaptativa y preparada para el futuro

A diferencia de las medidas de seguridad estáticas, RBA evoluciona continuamente aprovechando el aprendizaje automático y la inteligencia artificial. Estos sistemas analizan grandes cantidades de datos para refinar las evaluaciones de riesgos, garantizando que las medidas de autenticación se anticipen a las amenazas emergentes.

4. Ahorro de costes para las empresas

Al reducir el fraude, la apropiación de cuentas y las consultas de soporte relacionadas con problemas de autenticación, RBA ayuda a las organizaciones a reducir sus costos operativos. Además, las empresas pueden mejorar la retención de clientes al ofrecer una experiencia de autenticación más fluida.

RBA en acción: casos de uso en la industria

Muchas industrias ya están integrando RBA en sus marcos de seguridad para proteger las cuentas de usuario y los datos confidenciales.

Servicios financieros

Los bancos y las empresas fintech son líderes en la adopción del RBA. Dada la alta probabilidad de fraude financiero, estas instituciones utilizan el RBA para detectar intentos de inicio de sesión sospechosos y transacciones de alto riesgo, lo que requiere una verificación adicional cuando es necesario.

Comercio electrónico y venta minorista

Los minoristas en línea utilizan la RBA para prevenir transacciones fraudulentas y robo de cuentas. Si un intento de compra se marca como de alto riesgo, es posible que se le solicite al usuario que complete pasos de verificación adicionales antes de procesar la transacción.

Seguridad empresarial

Las empresas que emplean personal remoto utilizan RBA para proteger el acceso a sus sistemas internos. Los empleados que inician sesión desde redes corporativas pueden disfrutar de una experiencia fluida, mientras que los intentos de acceso desde ubicaciones inusuales activan medidas de seguridad adicionales.

Desafíos y consideraciones en la implementación del RBA

Si bien el RBA ofrece beneficios sustanciales, no está exento de desafíos. Las empresas deben abordar las siguientes consideraciones para maximizar su eficacia:

- Privacidad de datos y cumplimiento normativo: Las organizaciones deben garantizar que las implementaciones de RBA cumplan con las normativas de protección de datos, como el RGPD y la CCPA. La transparencia en la recopilación de datos y el consentimiento del usuario es fundamental.

- Falsos positivos y fricción del usuario: los sistemas RBA mal calibrados pueden marcar por error a usuarios legítimos como amenazas, lo que genera pasos de autenticación innecesarios y posible frustración.

- Integración con la infraestructura de seguridad existente: la implementación de RBA requiere la integración con los sistemas de gestión de identidad y acceso (IAM) existentes, lo que puede requerir importantes recursos y experiencia.

El futuro de la autenticación basada en riesgos

A medida que las ciberamenazas continúan evolucionando, se espera que la RBA desempeñe un papel cada vez más importante en las estrategias de seguridad digital. Los avances en inteligencia artificial y análisis de comportamiento perfeccionarán aún más las evaluaciones de riesgos, haciendo que la autenticación sea aún más fluida y precisa. Además, el auge de la autenticación sin contraseña —que aprovecha la biometría y las claves de seguridad criptográficas— podría mejorar aún más las capacidades de la RBA al reducir la dependencia de las contraseñas tradicionales.

Conclusión

La Autenticación Basada en Riesgos representa un avance significativo en ciberseguridad, ofreciendo un enfoque dinámico e inteligente para proteger las identidades digitales. Al adaptar los requisitos de autenticación según la evaluación de riesgos en tiempo real, la RBA mejora la seguridad a la vez que mantiene una experiencia de usuario fluida. Dado que tanto empresas como consumidores exigen una mayor protección contra las ciberamenazas, la adopción de la RBA seguirá en aumento. Las organizaciones que adopten esta tecnología hoy estarán mejor posicionadas para proteger sus activos digitales en un panorama de amenazas cada vez más complejo.