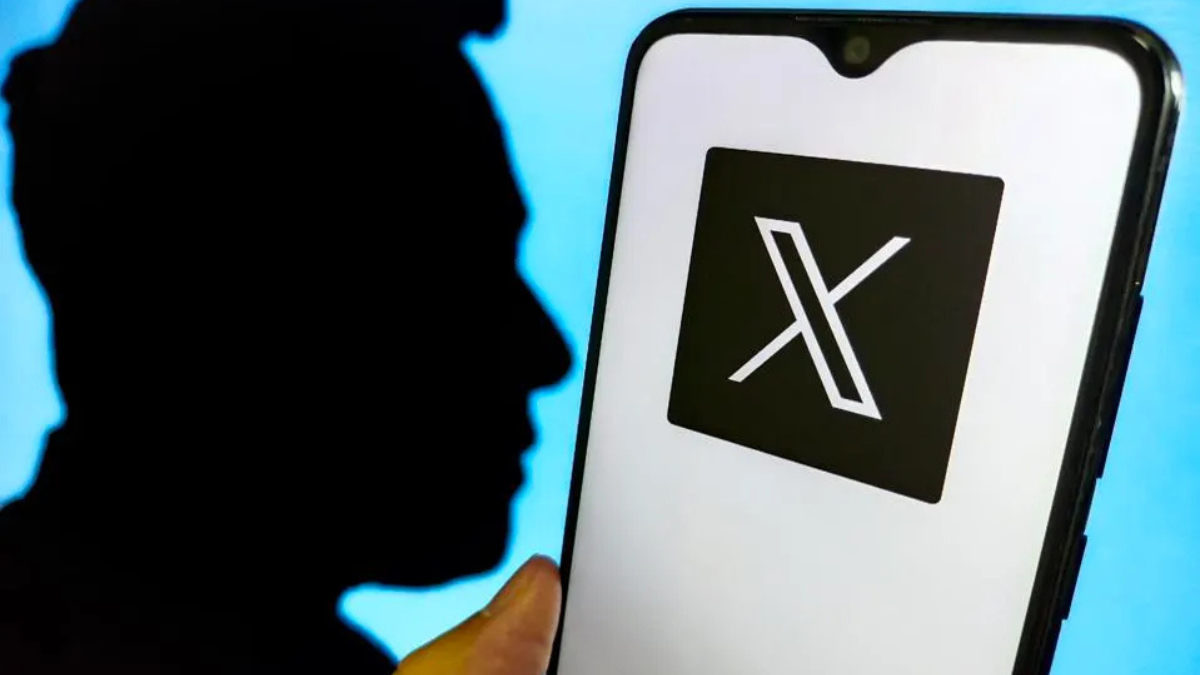

Los ciberataques adoptan muchas formas diferentes, y aunque las campañas de estafa de PayPal y el malware de robo de información aparecen con una regularidad alarmante, los ataques distribuidos de denegación de servicio pueden causar un caos absoluto cuando el objetivo es algo así como la plataforma de redes sociales X de Elon Musk.

Últimos avances del ciberataque X

Tras las múltiples interrupciones de la plataforma de redes sociales X, antes conocida como Twitter, el 10 de marzo, Elon Musk se apresuró a atribuir la culpa a un ciberataque masivo y opinó que un grupo grande y coordinado , o un país, estaba involucrado. Ahora, ha surgido un nuevo sospechoso principal: el colectivo hacktivista pro-palestino Dark Storm se atribuye la responsabilidad de la caída de X. Aún no está claro cómo se relaciona esto con la declaración de Musk a Larry Kudlow durante una entrevista en Fox Business Network de que el ataque se había rastreado hasta direcciones IP originadas en la zona de Ucrania.

Sin embargo, se sabe que Dark Storm utiliza tácticas muy similares a las de un grupo vinculado a Rusia llamado KillNet, que también tenía un historial de ataques contra objetivos occidentales y organizaciones que apoyaban a Ucrania, antes de convertirse en un servicio de ciberataques a sueldo más extendido. Dark Storm se observó por primera vez en 2023 y ha atacado a países de la OTAN, Israel y Estados Unidos con campañas DDoS a gran escala, así como ataques de ransomware.

Dark Storm se atribuyó la responsabilidad del ciberataque a X en su canal de Telegram. «El equipo de Dark Storm ha desconectado Twitter», publicó usando el antiguo nombre de X, como presumiblemente una señal de desafío a Musk. El grupo también compartió capturas de pantalla de Check Host, que suele ser utilizado por grupos de ataques DDoS para demostrar que se está produciendo un ataque, ya que ilustra la disponibilidad del sitio desde múltiples servidores globales.

Oded Vanunu, director de tecnología y responsable de vulnerabilidades de productos en Check Point, afirmó: «El resurgimiento del equipo Dark Storm pone de relieve la creciente ciberamenaza contra las principales plataformas en línea y la infraestructura crítica. Para los usuarios, esto implica posibles interrupciones del servicio, tiempo de inactividad y acceso limitado a sitios web y aplicaciones esenciales».

Lo que las capturas de pantalla de Check Host, o incluso las publicaciones de Telegram, no pueden hacer es demostrar que Dark Storm está realmente detrás de los ataques de denegación de servicio de X. Esta es una historia en desarrollo y se actualizará a medida que surjan más datos.

La atribución de ciberataques es inherentemente compleja, afirman los expertos en seguridad sobre X DDoS

Atribuir ciberataques a una nación específica, o incluso a un grupo en particular, es inherentemente complejo. Varios expertos en seguridad que me contactaron tras el ataque a X coincidieron. «Los ataques DDoS son una táctica común e incluso se ofrecen como servicio», declaró Chad Cragle, director de seguridad de la información de Deepwatch. «Una atribución definitiva requiere un análisis forense exhaustivo que va más allá del rastreo básico de IP». El hecho de que Dark Storm se haya atribuido la responsabilidad del ataque tampoco debería considerarse una prueba definitiva, según Cragle. La causa real de las interrupciones de X requerirá una verificación independiente, lo cual no será fácil sin acceso directo a la infraestructura objetivo, en este caso, la propia X. «La evidencia de X y de los atacantes que se atribuyen la responsabilidad parece muy limitada», declaró J. Stephen Kowski, director de tecnología de campo de SlashNext Email Security+. Sea como sea, según Tom Parker, director de tecnología de NetSPI, «la magnitud de este incidente sugiere firmemente la participación de un agente de amenazas sofisticado», ya sea un estado nacional o un hacktivista. “Debemos reconocer que atribuir un ataque de esta magnitud es notoriamente difícil”, concluyó Parker, “precisamente porque estos adversarios son muy hábiles para ocultar sus huellas”. Parker fue muy claro al señalar con el dedo y hacer ruido de sables sin pruebas claras y contundentes que demuestren la capacidad, el motivo y el probable beneficio para la parte involucrada.